Im Rahmen unseres proaktiven Monitorings der Onlineportale unserer Kunden haben sich unsere PHP Entwickler stichpunktartig die Integrationsskripte von Diensten externer Anbieter auf einzelnen Seiten näher angesehen.

Dabei ist aufgefallen, dass die Server von Affilinet veraltete Softwarekomponenten einsetzen, die vom Hersteller (Microsoft) nicht mehr mit Sicherheitsupdates versorgt werden. Die verwendete ASP .NET Version 4.0 beinhaltet mehr als 50 teils schwerwiegende Sicherheitslücken. All diese Sicherheitslücken sind seit Jahren bereits öffentlich bekannt. Quelle: https://www.cvedetails.com/vulnerability-list/vendor_id-26/product_id-2002/version_id-97706/Microsoft-.net-Framework-4.0.html

(affilinet ist laut eigenen Aussagen eines der führenden Affiliate Netzwerke und Performance Marketing Anbieter in Europa. Seit September 2017 gehört affilinet zur Awin AG, an welcher zu 80 % die Axel Springer SE und zu 20 % United Internet beteiligt sind. Quelle: Wikipedia)

Dies haben wir dem Betreiber von Affilinet bereits vor Veröffentlichung dieses Artikels gemeldet:

[/borlabs-cookie]Anhand der Versionsnummer ist schön zu sehen dass die von euch eingesetzte version nicht mehr unterstütz wird vom hersteller (und daher vermutlich noch weitere sicherheitslücken enthält)https://t.co/Hg9yPz5Yi5 pic.twitter.com/ZfKYsqHdvg

— markus staab (@markusstaab) 20. August 2018

Link: https://twitter.com/markusstaab/status/1031527353627955207

Da die Dienste von Affilinet in vielen Systemen durch TagManager direkt via Javascript-Bibliothek verlinkt werden, könnte ein erfolgreicher Angreifer über Affilinet auch Informationen/Identitäten von Kunden stehlen, die direkt auf den Online-Shops unterwegs sind die diese Skripte einbinden.

Dazu wäre keine Sicherheitslücke in der verwendeten Shopsoftware oder der darunterliegenden Infrastruktur notwendig. Über eine Schwachstelle bei Affilinet können die angebundenen online Shops inifiziert werden. Dies ist nur ein Beispiel welche Auswirkungen externe tracking/library Skripte auf Web Anwendungen haben können.

Unser Tipp in allen Online-Projekten: Es sollten so wenig externe Dateien in einer Applikation enthalten sein, wie nur möglich. Externe Skripte können u.a. sowohl die Performance, als auch die User Experience oder Sicherheit des Webauftritts beeinflussen.

Auch andere Anbieter betroffen

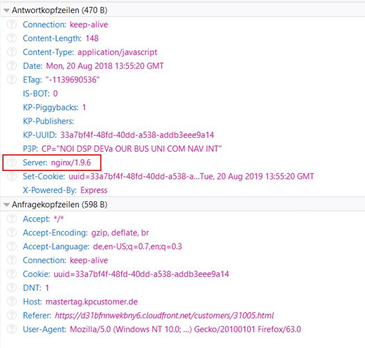

Wie beispielsweise der Tag Manager KPCUSTOMER:

mastertag.kpcustomer.de

Diese Seite wird über einen NGINX Webserver in der Version 1.9.6 ausgeliefert, welche ebenfalls vom Hersteller nicht mehr unterstützt wird. Es existiert ebenfalls eine kurze öffentliche Liste bekannter Sicherheitslücken.

Die hier gelisteten Lücken sind allerdings bei weitem nicht so kritisch wie die in ASP.net 4.0, welcher von affilinet genutzt wird

Bei userlike.com sind veraltete Software Komponenten im Einsatz

Um in online Shopanwendungen einen Endkunden Chat zu realisieren, wird dabei gerne auf die Dienste von userlike.com zurückgegriffen.

Auch dort konnten wir den Einsatz von veralteten Softwarekomponenten nachweisen und haben dies dem Anbieter gemeldet.

[/borlabs-cookie]@userlike die von euch verwendete varnish cache version wird nicht mehr vom hersteller unterstützt.

— markus staab (@markusstaab) 20. August 2018

ist ein update zu erwarten? pic.twitter.com/XxIIJKEP6U

Wir möchten damit keine Panik verbreiten – nur das Bewusstsein schärfen: Auch bestehende Integrationen müssen immer wieder überprüft werden, um die Sicherheit in Online – Portalen und Online-Shops zu gewährleisten.